- +41 58 307 05 55 (Europe)

- +1 305 728 53 69 (America)

- info@bestvision.group

ZENTRALE INFORMATIONSDATEI

BEST CIF ersetzt und verbessert die zusätzliche physische Sicherheitslogik, die auf Papierarchive oder Einzelarbeitsplätze (normalerweise in gesicherten Räumen) angewendet wird, durch eine ausgezeichnete Verbesserung des logischen Sicherheitsniveaus, das auf die vertraulichen Daten der Kunden angewendet wird.

Plattformunabhängige Lösung und verfügbare Schnittstelle für verschiedene Kernbankensysteme.

System für die Vertraulichkeit von Dokumenten, kurz gesagt:

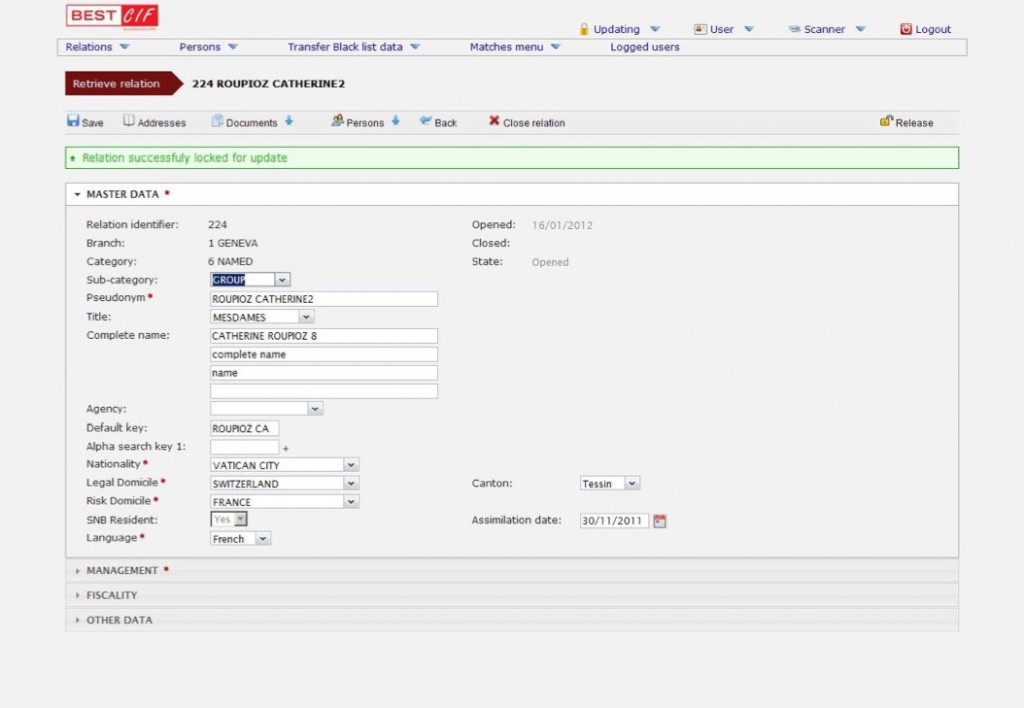

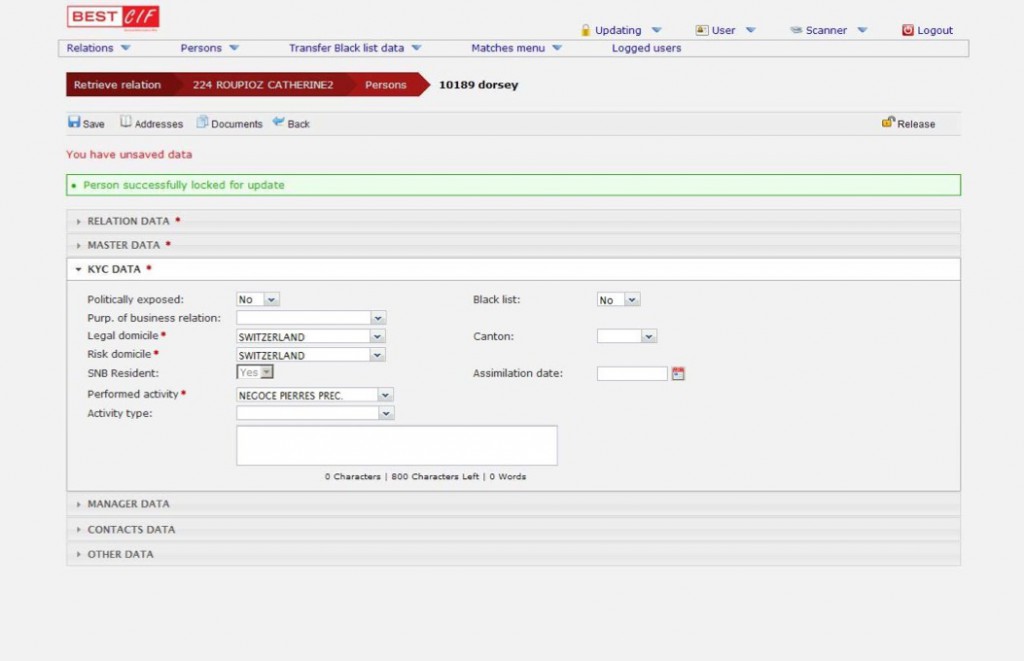

- Zentrale Register-Frontend-Anwendung zur Verfolgung jeder Person, die die Bank gemäß den GAFI-Vorschriften betritt.

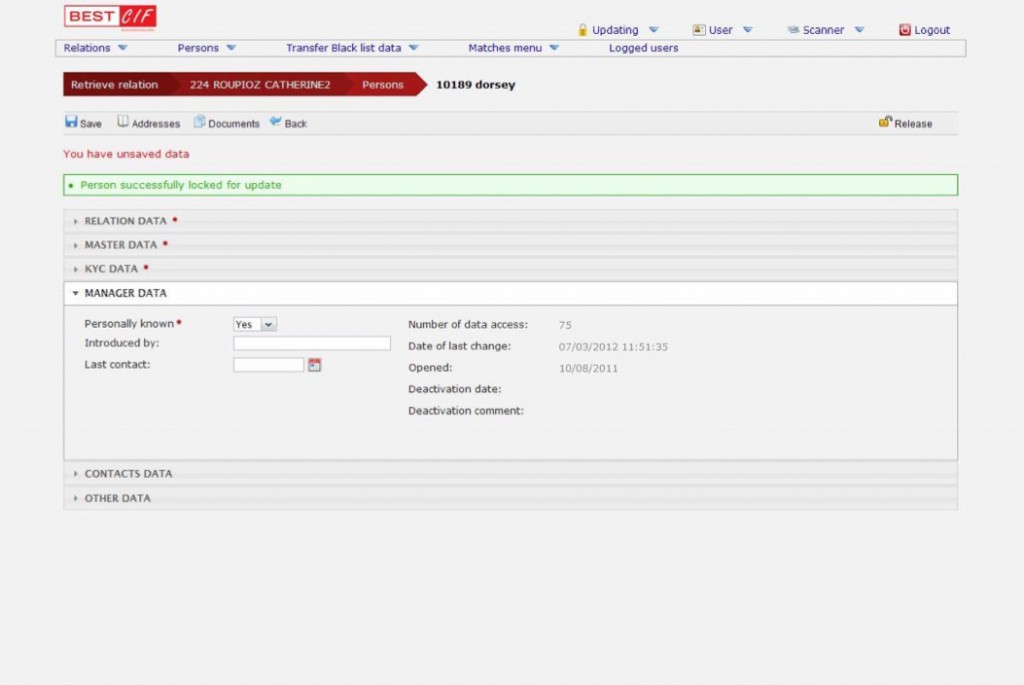

- Workflow-Management für die vollständige Eröffnung eines Kundenkontos.

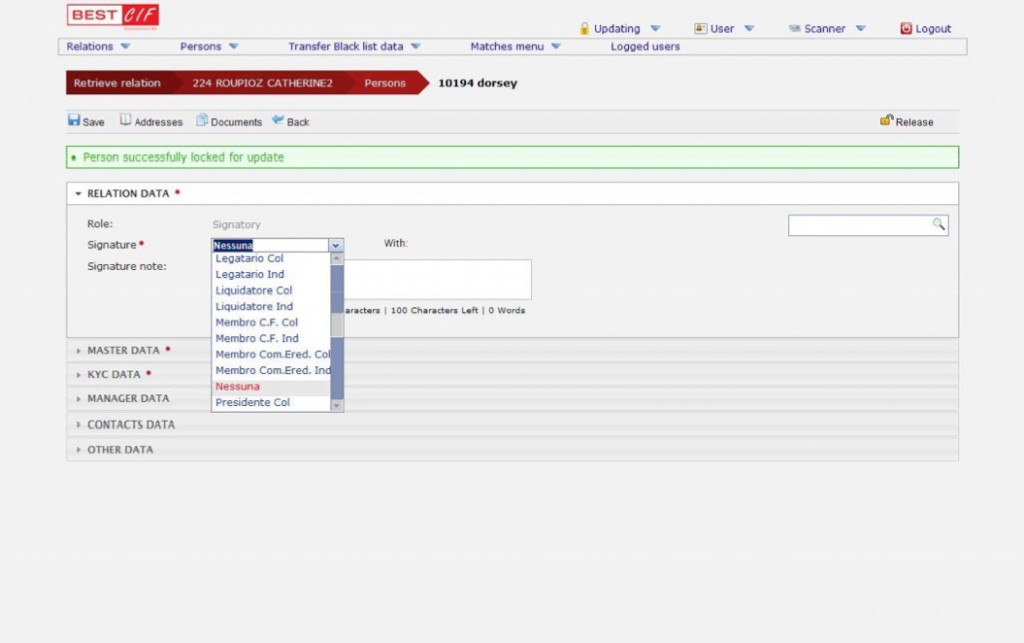

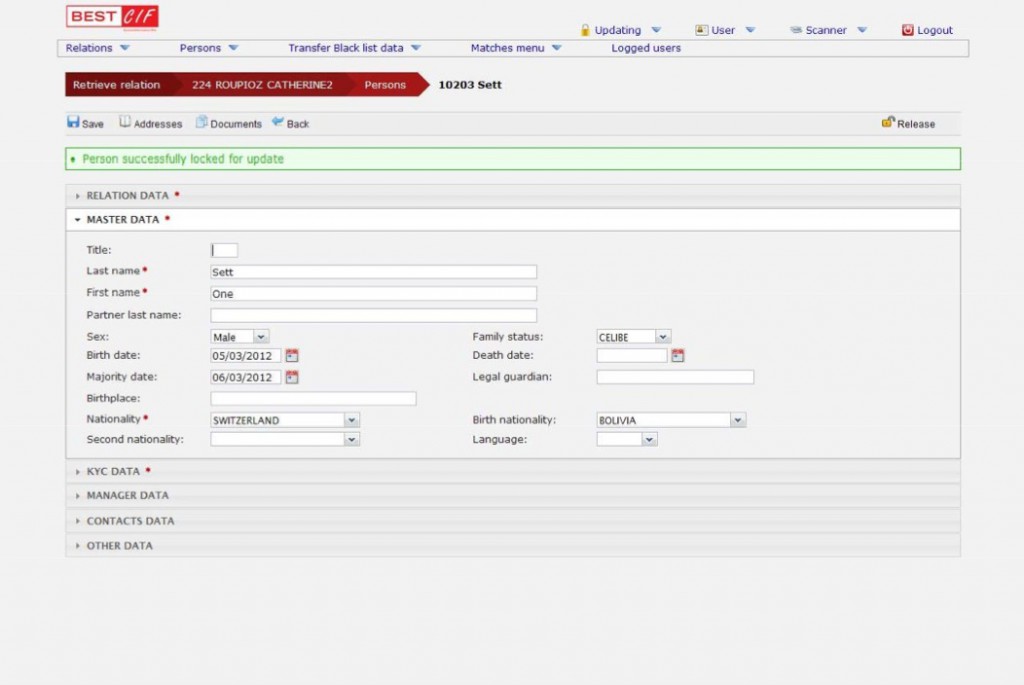

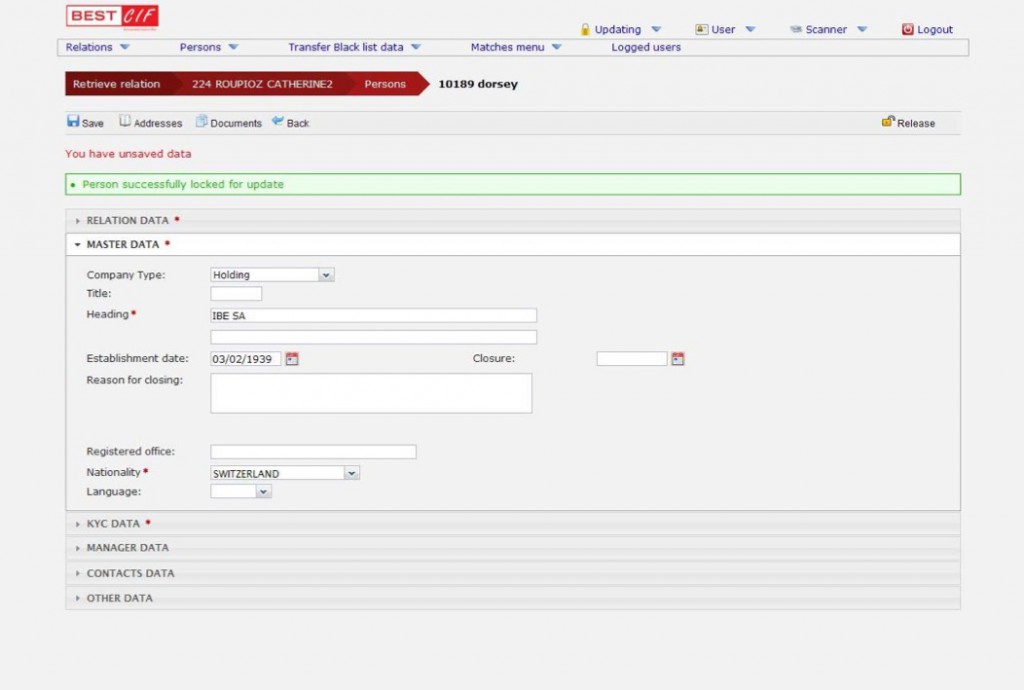

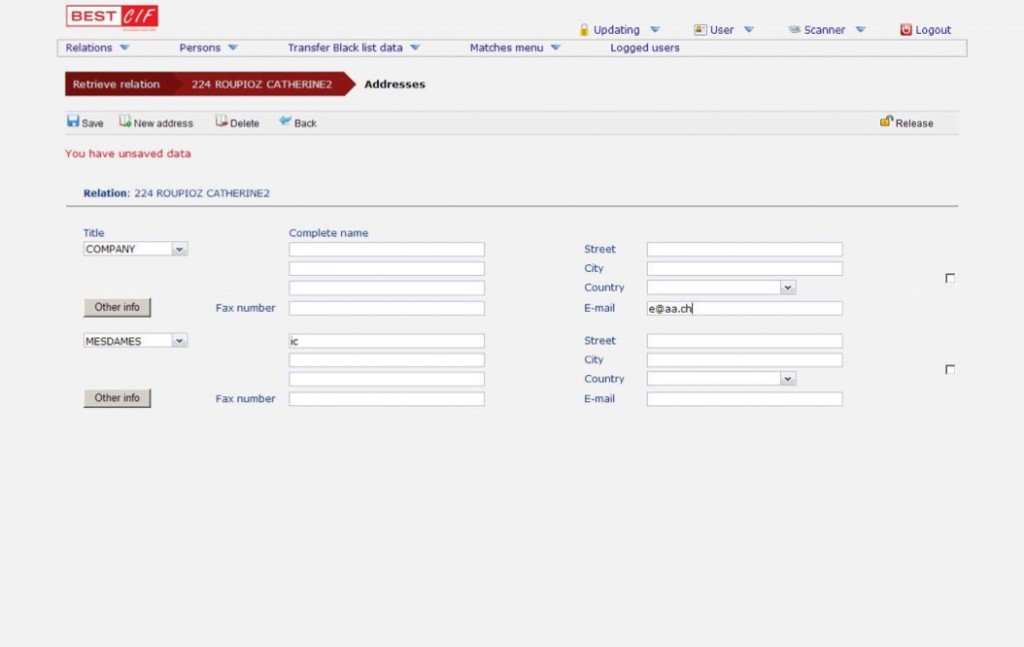

- Verwaltung von Kundengrunddaten.

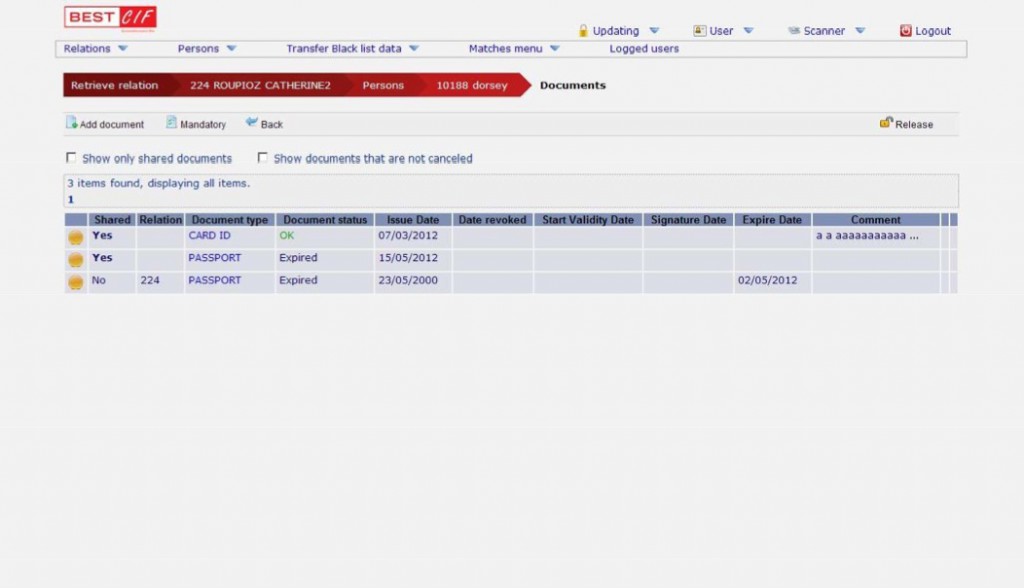

- Automatische Erstellung und Verwaltung von unterzeichneten Dokumenten/Mandaten.

- Unterzeichnete Dokumente/Mandate scannen und archivieren Verschlüsselte Datenverwaltung.

- Hochgradiges Verschlüsselungssystem zur Verwaltung vertraulicher Kundendaten und -dokumente.

- Starke Authentifizierung auf der Grundlage spezieller Smartcards.

SPEZIFIKATIONEN

Anforderungen

Zielsetzungen

Vorteile

Anforderungen

- Verwaltung vertraulicher Informationen in der Zentralregisterdatei auf elektronischem Wege (statt in Papierform oder auf Einzelplatzrechnern) unter Verwendung einer soliden Verschlüsselungslösung.

- Verbesserung des allgemeinen Sicherheitsniveaus des derzeitigen Systems zur Verwaltung vertraulicher Kundendaten.

- Ermöglichung eines computergestützten Abgleichs zwischen vertraulichen Kundendaten und World Check zur Automatisierung der Geldwäschebekämpfungs- und Compliance-Kontrollen.

Zielsetzungen

Vertraulichkeit

Verstecken vertraulicher Daten vor Personen, die nicht die Erlaubnis haben, auf sie zuzugreifen

Integrität der Daten

- Verhinderung von Dateneingabe, -löschung, -änderung, … durch Unbefugte

- Authentifizierung, um den Absender jeder Aktion auf vertrauliche Daten zu verifizieren.

- Autorisierung, um die Zugriffe zu kontrollieren, auch auf Ebene einzelner Funktionen/Objekte.

- Datenschutz in Bezug auf die interne IT-Abteilung, um zu gewährleisten, dass die IT-Abteilung keinen Zugriff auf verschlüsselte Daten hat, selbst im

- Fall eines physischen Diebstahls der Festplatten.

- Verringern der eindeutigen Datenexposition.

- Nur die unbedingt notwendigen Daten zu entschlüsseln und das in möglichst kurzer Zeit.

Sicherheit

Gewährleistung, dass alle Informationen nur über „sichere“ Kanäle übertragen werden.

Vorteile

Authentifizierung

Eine weitere Stufe der Benutzerauthentifizierung durch den Einsatz von Smartcards (Anmeldung auf Karte = PIN-Abfrage).

Eine ausgeklügelte Datenverschlüsselungslogik für die Datenbank.

Die Verschlüsselung der Informationen auf den Kommunikationskanälen (zwischen der Client-Workstation und dem Server) während der Kommunikation.

Mit BEST CIF ist es möglich, die Anzahl der Personen zu begrenzen, die Zugang zu den vertraulichen Informationen haben, und es ist auch möglich, den erlaubten Datenzugang und die erlaubten Anwendungsfunktionalitäten von Benutzer zu Benutzer zu unterscheiden.

Die angewandte High-Level-Datenverschlüsselung macht die Anwendung nicht spürbar schwerer für die Hardware-Ausstattung. Die Wartezeiten für das Chiffrieren/Entschlüsseln von Daten sind extrem kurz.

BEST CIF sieht die Verwendung von Java Smart Cards vor (d.h. die Java Virtual Machine ist vollständig in der Smart Card enthalten), gekennzeichnet durch:

- Smart Card ID

- PIN-Code

- PUK-Code

- Benutzer-ID

- Art der Smart Card

- Privater Schlüssel des Benutzers

Die Java Smart Cards werden zunächst für jedes Institut vorkonfiguriert, um sicherzustellen, dass nur intern konfigurierte Smart Cards von der Anwendung erkannt werden können. Außerdem,

all instances inside the Smart Cards are registered.